Microsoft Sentinel (trước đây là Azure Sentinel) là một giải pháp quản lý sự kiện thông tin bảo mật (SIEM) và phản hồi tự động điều phối bảo mật (SOAR) nền tảng đám mây mạnh mẽ. Nó cung cấp phân tích bảo mật thông minh và thông minh về mối đe dọa trong các doanh nghiệp. Giúp thấy trước và ngăn chặn các mối đe dọa trước khi chúng có thể xảy ra và gây ra thiệt hại nghiêm trọng.

Trong bài viết này, chúng ta sẽ cùng tìm hiểu cách trực quan hóa và giám sát các dữ liệu bảo mật với Microsoft Sentinel.

Trực quan hóa dữ liệu doanh nghiệp với Microsoft Sentinel

Việc kết nối Microsoft Sentinel với các nguồn dữ liệu của doanh nghiệp giúp có cái nhìn trực quan để phân tích toàn bộ các nguồn dữ liệu. Microsoft Sentinel sẽ cung cấp cho bạn Workbook với đầy đủ các công cụ có sẵn trong Azure như bảng, biểu đồ. Qua đó giúp bạn phân tích dễ dàng các nhật ký và truy vấn.

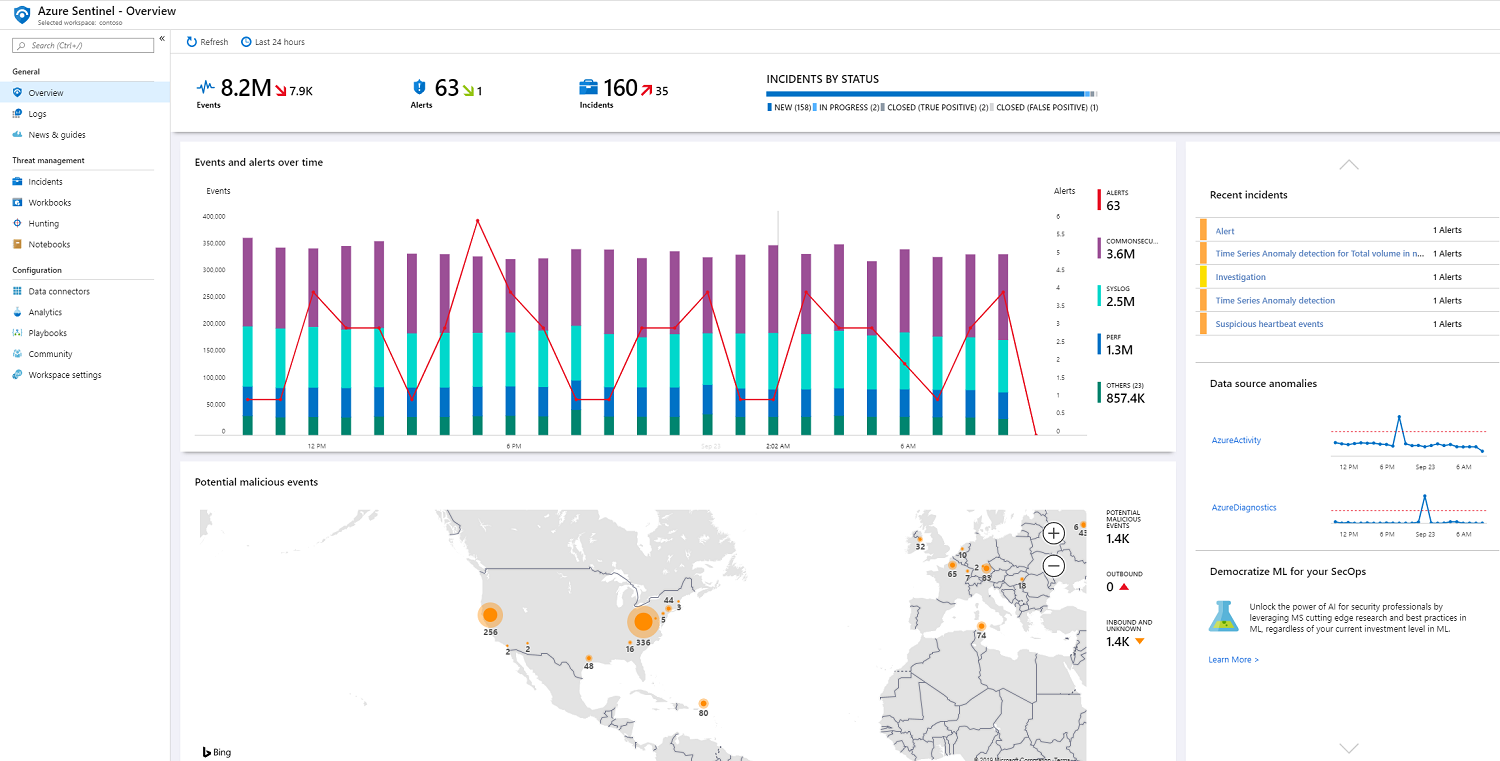

Microsoft Sentinel sẽ cung cấp cho bạn một trang tổng quan, cung cấp cái nhìn tổng thể về tình trạng bảo mật của doanh nghiệp. Với mỗi tab thành phần, Microsoft Sentinel sẽ đào sâu phân tích thêm từ các dữ liệu thô có được. Để giúp bạn giảm nhiễu và giảm thiểu số lượng cảnh báo bạn phải xem xét và điều tra, Microsoft Sentinel sử dụng kỹ thuật kết hợp để tương quan các cảnh báo với sự cố. Mục Incidents là các nhóm cảnh báo có liên quan cùng nhau tạo ra một sự cố có thể xử lý được mà bạn có thể điều tra và giải quyết.

- Trong cổng Azure, chọn Microsoft Sentinel, sau đó chọn không gian làm việc bạn muốn giám sát.

- Thanh công cụ trên cùng cho bạn biết bạn đã nhận được bao nhiêu sự kiện trong khoảng thời gian đã chọn và nó so sánh với 24 giờ trước. Thanh công cụ cho bạn biết từ các sự kiện này, các cảnh báo đã được kích hoạt (một số nhỏ thể hiện sự thay đổi trong 24 giờ qua), sau đó thanh công cụ cho bạn biết về các sự kiện đó, bao nhiêu sự kiện đang mở, đang diễn ra và đã đóng. Kiểm tra để biết rằng số lượng sự kiện không tăng hoặc giảm đáng kể. Nếu có sự cố sụt giảm, có thể kết nối đã ngừng báo cáo với Microsoft Sentinel. Nếu có sự gia tăng, điều gì đó đáng ngờ có thể đã xảy ra. Kiểm tra xem bạn có cảnh báo mới hay không.

Phần chính của trang tổng quan cung cấp thông tin chi tiết về trạng thái bảo mật của không gian làm việc của bạn:

- Sự kiện và cảnh báo theo thời gian: Liệt kê số lượng sự kiện và số lượng cảnh báo đã được tạo từ những sự kiện đó. Nếu bạn thấy mức tăng đột biến bất thường, bạn nên xem cảnh báo cho nó – nếu có điều gì đó bất thường khi có sự kiện tăng đột biến nhưng bạn không thấy cảnh báo, điều đó có thể là nguyên nhân đáng lo ngại.

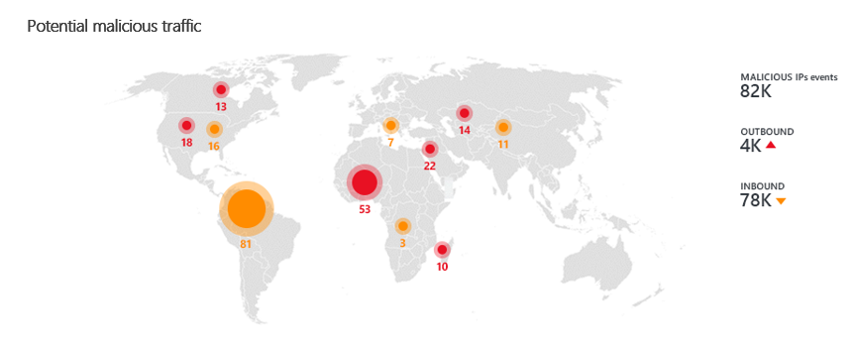

- Các sự kiện độc hại tiềm ẩn: Khi phát hiện lưu lượng truy cập từ các nguồn được cho là độc hại, Microsoft Sentinel sẽ cảnh báo cho bạn trên bản đồ. Nếu bạn thấy màu cam, đó là lưu lượng truy cập vào: ai đó đang cố gắng truy cập vào tổ chức của bạn từ một địa chỉ IP độc hại đã biết. Nếu bạn thấy Hoạt động đi (màu đỏ), điều đó có nghĩa là dữ liệu từ mạng của bạn đang được truyền ra khỏi tổ chức của bạn đến một địa chỉ IP độc hại đã biết.

- Sự cố gần đây: Để xem các sự cố gần đây của bạn, mức độ nghiêm trọng của chúng và số lượng cảnh báo liên quan đến sự cố. Nếu bạn thấy đỉnh đột ngột trong một loại cảnh báo cụ thể, điều đó có thể có nghĩa là hiện đang có một cuộc tấn công đang hoạt động. Ví dụ: nếu bạn có một đỉnh đột ngột của 20 sự kiện Pass-the-hash từ Microsoft Defender for Identity (trước đây là Azure ATP), có thể ai đó hiện đang cố gắng tấn công bạn.

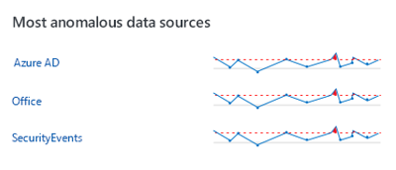

- Sự bất thường của nguồn dữ liệu : Các nhà phân tích dữ liệu của Microsoft đã tạo ra các mô hình liên tục tìm kiếm dữ liệu từ các nguồn dữ liệu của bạn để tìm sự bất thường. Nếu không có bất kỳ điều gì bất thường, không có gì được hiển thị. Nếu phát hiện những điểm bất thường, bạn nên tìm hiểu sâu về chúng để xem điều gì đã xảy ra. Ví dụ: nhấp vào mức tăng đột biến trong Azure Activity. Bạn có thể nhấp vào mục Chart để xem thời điểm tăng đột biến và sau đó lọc các hoạt động đã xảy ra trong khoảng thời gian đó để xem điều gì đã gây ra mức tăng đột biến.

Cách kết nối Microsoft Sentinel với các nguồn dữ liệu doanh nghiệp

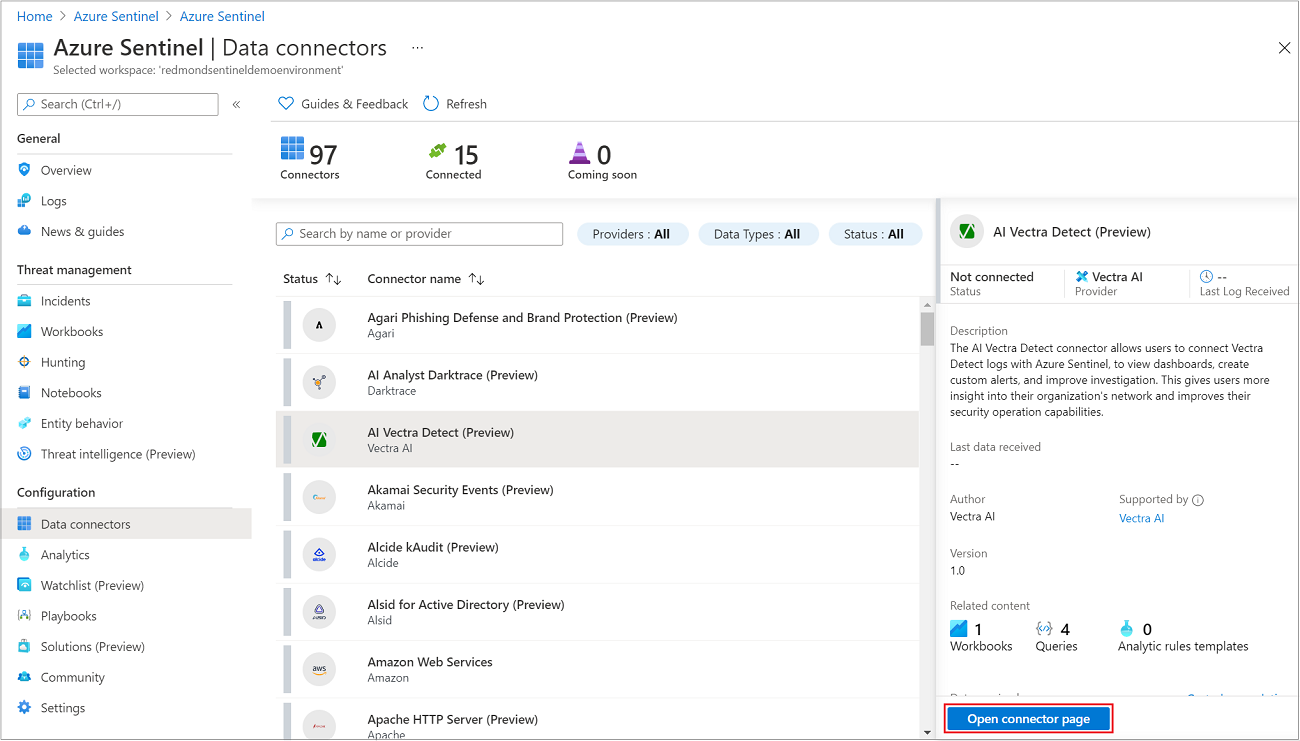

Sau khi tích hợp Microsoft Sentinel vào không gian làm việc của bạn, hãy kết nối các nguồn dữ liệu để bắt đầu nhập dữ liệu của bạn vào Microsoft Sentinel. Microsoft Sentinel đi kèm với nhiều trình kết nối cho các sản phẩm của Microsoft, có sẵn ngay khi xuất xưởng và cung cấp khả năng tích hợp theo thời gian thực. Ví dụ: trình kết nối dịch vụ với dịch vụ bao gồm trình kết nối Microsoft 365 Defender và các nguồn Microsoft 365, chẳng hạn như Office 365, Azure Active Directory (Azure AD), Microsoft Defender for Identity và Microsoft Defender for Cloud Apps.

Bạn cũng có thể bật các trình kết nối out-of-the-box vào hệ sinh thái bảo mật rộng lớn hơn cho các sản phẩm không phải của Microsoft. Ví dụ: bạn có thể sử dụng Syslog , Common Event Format (CEF) hoặc REST APIs (CEF) để kết nối các nguồn dữ liệu của bạn với Microsoft Sentinel.

Trong trang Data connectors có thể truy cập từ menu điều hướng của Microsoft Sentinel, hiển thị danh sách đầy đủ các trình kết nối mà Microsoft Sentinel cung cấp và trạng thái của chúng trong không gian làm việc của bạn. Chọn trình kết nối bạn muốn kết nối, sau đó chọn Open connector page.

| CHỨNG NHẬN ĐỐI TÁC BẢN QUYỀN SOFT365 - CÁC HÃNG PHẦN MỀM TRÊN THẾ GIỚI |

| THÔNG TIN LIÊN HỆ TƯ VẤN MUA PHẦN MỀM BẢN QUYỀN TẠI SOFT365 |

| Công ty TNHH Thương mại và dịch vụ TSG Địa chỉ: Hà Nội: Tầng 2, Tòa nhà ATS, 252 Hoàng Quốc Việt, Bắc Từ Liêm, Hà Nội Hồ Chí Minh: Tầng 5, tòa nhà GIC, số 89 Vạn Kiếp, phường 03, quận Bình Thạnh, TP HCM Website: www.soft365.vn - store.soft365.vn | Email: info@tsg.net.vn Điện thoại: 024 7305 0506 | 028 7308 0508 Gặp tổng đài tư vấn: 0936 362 158 | info@tsg.net.vn GIẢI PHÁP HÀNG ĐẦU - DỊCH VỤ HOÀN HẢO |

SOFT365 - ĐỐI TÁC ỦY QUYỀN CỦA CÁC HÃNG PHẦN MỀM NỔI TIẾNG TRÊN THẾ GIỚI |